| Сейчас на форуме: bartolomeo, -Sanchez-, morgot, sashalogout (+4 невидимых) |

| eXeL@B —› Софт, инструменты —› x64dbg отладчик |

| << . 1 . 2 . 3 . 4 . 5 . 6 . 7 . 8 . 9 . 10 ... 22 . 23 . >> |

| Посл.ответ | Сообщение |

|

|

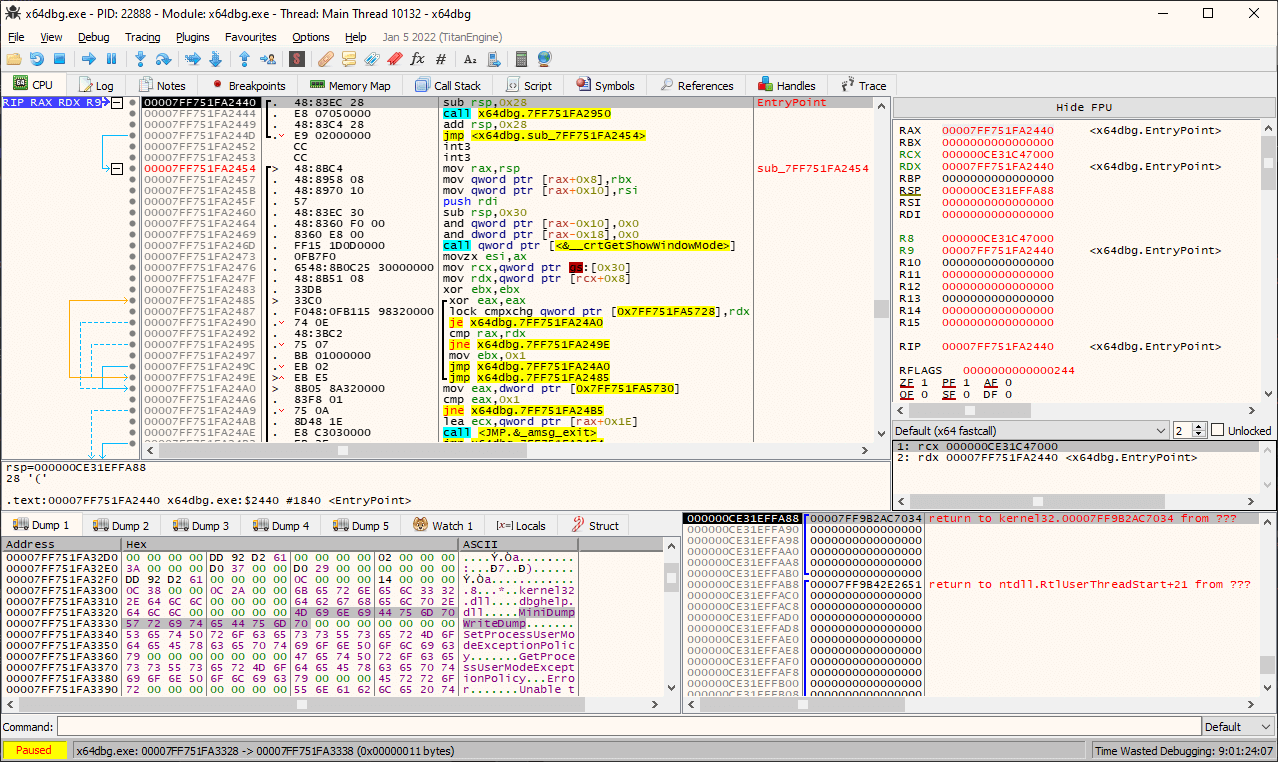

Создано: 11 декабря 2013 11:49 · Поправил: Ra1n0 · Личное сообщение · #1 Актуальные ссылки: Документациия по отладчику - Новый проект от Mr.eXoDia и др. Features: Open-source Intuitive and familiar, yet new user interface C-like expression parser Full-featured debugging of DLL and EXE files (TitanEngine) IDA-like sidebar with jump arrows IDA-like instruction token highlighter (highlight registers etc.) Memory map Symbol view Thread view Content-sensitive register view Fully customizable color scheme Dynamically recognize modules and strings Import reconstructor integrated (Scylla) Fast disassembler (BeaEngine) User database (JSON) for comments, labels, bookmarks etc. Plugin support with growing API Extendable, debuggable scripting language for automation Multi-datatype memory dump Basic debug symbol (PDB) support Dynamic stack view Built-in assembler (XEDParse) View your patches and save them to disk Built-in hex editor Find patterns in memory

| Сообщение посчитали полезным: ff0h, Gideon Vi, nick8606, Artem_N, JKornev, DimitarSerg, daFix, Rio, n0x90, DenCoder, Maximus, ELF_7719116, exprxp, Error13Tracer, Gerpes, SDFnik, VanHelsing, marius, jangle, hello, Bronco, mushr00m, HandMill, Johnatalbi, kassane, BAHEK, zNob, mkdev, Haoose-GP, HAOSov, mr qubo, Tyrus, kurorolucifer, Relax_, esa_r, Styx, Creckerhack, RootKey, RoKZaR, CKAP, Cigan, tRuNKator, Wargrinder, morgot, BiteMoon, mak, Illuzion | Сообщение посчитали полезным: ff0h, Gideon Vi, nick8606, Artem_N, JKornev, DimitarSerg, daFix, Rio, n0x90, DenCoder, Maximus, ELF_7719116, exprxp, Error13Tracer, Gerpes, SDFnik, VanHelsing, marius, jangle, hello, Bronco, mushr00m, HandMill, Johnatalbi, kassane, BAHEK, zNob, mkdev, Haoose-GP, HAOSov, mr qubo, Tyrus, kurorolucifer, Relax_, esa_r, Styx, Creckerhack, RootKey, RoKZaR, CKAP, Cigan, tRuNKator, Wargrinder, morgot, BiteMoon, mak, Illuzion |

|

|

Создано: 18 февраля 2016 11:40 · Личное сообщение · #2 |

|

|

Создано: 18 февраля 2016 12:50 · Поправил: Bronco · Личное сообщение · #3 обновился снапшот..пару сладкого тыкнули  неплохо бы и NtApiTool обновить. у меня косячки на вин10 для х64 а для х32 просто не работает. ----- Чтобы юзер в нэте не делал,его всё равно жалко..  | Сообщение посчитали полезным: mak | Сообщение посчитали полезным: mak |

|

|

Создано: 18 февраля 2016 13:52 · Личное сообщение · #4 |

|

|

Создано: 03 мая 2016 14:54 · Личное сообщение · #5 |

|

|

Создано: 03 мая 2016 16:36 · Поправил: UniSoft · Личное сообщение · #6 Apocalypse пишет: А может кто скомпилировать последнюю версию --> ScyllaHide <-- нужны версии для 32/64 x64dbg + olly2 https://github.com/x64dbg/ScyllaHide и вот тут всегда свежая и отстроенная: https://ci.appveyor.com/project/mrexodia/scyllahide/build/artifacts  | Сообщение посчитали полезным: Apocalypse, Hellspawn, v00doo | Сообщение посчитали полезным: Apocalypse, Hellspawn, v00doo |

|

|

Создано: 04 мая 2016 16:53 · Поправил: Bronco · Личное сообщение · #7 Bronco пишет: неплохо бы и NtApiTool обновить UniSoft пишет: и вот тут всегда свежая и отстроенная: оперативненько...))) Неплохо бы и плаг OllyDumpEx_X64Dbg.dp64 как нить пофиксить, валит дебагер на Get eip as oep Bronco пишет: Неплохо бы и плаг OllyDumpEx_X64Dbg.dp64 как нить пофиксить мега оперативненько...))) странно что в снапшоте нет обновлённых плагов ----- Чтобы юзер в нэте не делал,его всё равно жалко..  |

|

|

Создано: 29 мая 2016 09:37 · Поправил: Bronco · Личное сообщение · #8 |

|

|

Создано: 29 мая 2016 11:39 · Личное сообщение · #9 Bronco пишет: Круто парни взялись за апгрейд, столько плюшек... --> Mr.eXoDia x64 dbg <-- По регистру RFLAG просветите, при прерывании, одно состояние, при сейве другое..Какое правильно ? Оба же правильные, после взвода флага можно выйти из прерывания, потом RFLAG восстанавливается, если конечно ты не говоришь, о чём-то другом, где подменяется контекст. Плюшки реально интересные, как переключать локализацию я пока не понял, правда там только китайский, подгрузка описателей мнемоник в коменты очень полезная функция для начинающих, но мне лично кажется, что перегружает моё зрение. Было бы классно наверное, чтобы можно было выборочно загружать описание ... для выделенных строк только. ----- RE In Progress [!] Coding Hazard [!] Stay Clear of this Cube  |

|

|

Создано: 29 мая 2016 12:02 · Личное сообщение · #10 mak пишет: где подменяется контекст. типо того...в патче свои проверки, + команды которые изменяют состояние rflag, а контекст надо восстанавливать...  mak пишет: чтобы можно было выборочно загружать описание то круто, я бы согласился и на сохранение позиций полей, столбцов, клиентских окон. ----- Чтобы юзер в нэте не делал,его всё равно жалко..  | Сообщение посчитали полезным: mak | Сообщение посчитали полезным: mak |

|

|

Создано: 29 мая 2016 16:33 · Личное сообщение · #11 |

|

|

Создано: 30 мая 2016 04:39 · Личное сообщение · #12 mak пишет: как переключать локализацию я пока не понял В папку "translations" просто подкидывается файлик локализации x64dbg_ru_RU.qm. Делается из исходника x64dbg_zh_CN.ts с гитхаба в linguist например. Подхватится автоматом при запуске.  | Сообщение посчитали полезным: mak | Сообщение посчитали полезным: mak |

|

|

Создано: 09 июня 2016 14:17 · Личное сообщение · #13 Кто-нибудь может пропатчить ScyllaHide под новые билды win10? Вкратце там присутствует такой код: Code:

Только вот у меня на win 10 он выглядит так: Code:

Далее в сырках есть проверка: - DWORD funcSize = GetFunctionSizeRETN(originalBytes, sizeof(originalBytes)); + // NtQueryInformationProcess on Windows 10 under sysWow64 has an irregular structure, this is a call at +4 bytes from itself + bool bSpecialSyscallStructure = (originalBytes[5] == 0xE8 && originalBytes[6] == 0x04); + + // We're "borrowing" another api's code as a template, the ret must match + if (bSpecialSyscallStructure) У меня она естественно не проходит. Но это еще не всё. После call edx в исходном коде ожидается такое Code:

У меня это выглядит так Code:

Код мягко говоря другой.  |

|

|

Создано: 09 июня 2016 15:12 · Личное сообщение · #14 |

|

|

Создано: 09 июня 2016 16:16 · Личное сообщение · #15 |

|

|

Создано: 14 июня 2016 19:36 · Поправил: v00doo · Личное сообщение · #16 Там вроде как локализацию начали подшивать, решил добавить ее, подумал это лучше, чем если ее черти какую вставят (посмотрел просто переложения перевода и они малость кривые есть, будто из 90-х годов) На счет корректности: отсебятину не пишу, использую уже общепринятые глоссарии VS2010-VS2013 + от себя какой-то багаж опыта. Так вот, все же есть места, которые хотелось бы уточнить тут, так как есть расхождения с глоссарием, так чтобы они не смотрелись ужасно относительно других определений, первое это: Вкладка Patches (да и вообще само определеине). Оставить как "Патчи" или взять из глоссария: "Исправления"? Ps Оставлять оригинал считаю правильным только в таких определениях, типо PID, которое будет не совсем понятно в виде ИП. Всем привычно слово патч, но используется во многих книгах и глоссариях как исправления, в сомнениях что лучше оставить, но я все же отдаю голос за исправления, так как бы уже принято. upd Контекст: Виды бряков (Точки останова) Строки: Software - Программно Hardware - Аппаратно Memory - В памяти Handle - Дексриптор По ходу дела (оно немного медленно продвигается но идет) буду еще оставлять.  |

|

|

Создано: 14 июня 2016 20:12 · Личное сообщение · #17 |

|

|

Создано: 14 июня 2016 20:19 · Личное сообщение · #18 alextexx, я вроде написал же... Итак понятно, что оно многим не нужно, но так или иначе автор добавит локаль, как только там соберут ее (и перевод итак без меня добавляют люди) и судя по текущему тексту (части переводов) выглядит это все не самым достойным образом. Удалить то тоже можно, это не сложно, но мне лично стыдно было бы такое оставлять в виде "вклада русскоговорящего сообщества", считай меня перфекционистом (с допущениями).  |

|

|

Создано: 15 июня 2016 11:08 · Поправил: Nightshade · Личное сообщение · #19 v00dooА где можно посмотреть существующие переводы? Ради интереса накатал отсебятину  (Использовать не советую) (Использовать не советую) afb4_15.06.2016_EXELAB.rU.tgz - translations.rar afb4_15.06.2016_EXELAB.rU.tgz - translations.rar

|

|

|

Создано: 20 июня 2016 17:25 · Личное сообщение · #20 |

|

|

Создано: 20 июня 2016 17:33 · Поправил: v00doo · Личное сообщение · #21 Nightshade, я по мере добавляю сюда: http://translate.x64dbg.com/proofread/x64dbg/1/en-ru Сейчас 80% есть, но добавил тестовый импорт на 45%, его надо будет исправить в некоторых местах (там кто-то уже постарался поискал мои косяки, но я все же отдельно тестирую, потом импортирую туда весь материал как он будет готов).  |

|

|

Создано: 22 июня 2016 15:59 · Поправил: v00doo · Личное сообщение · #22 Nightshade пишет: А где можно посмотреть существующие переводы? Чтобы натягать строк и добавить их от своего имени? Ну все как обычно тут, не стоило выкладывать текущую версию в паблик явно. Я видел старый твой перевод (ужасный между прочим, вперемешку все, как и сейчас часть добавленных) и посмотрел те строки, которые ты добавляешь от своего имени, и часть из них из моей локали уж явно, я же попросил не добавлять пока не исправлено все... И добавить нечего.  |

|

|

Создано: 22 июня 2016 23:09 · Личное сообщение · #23 |

|

|

Создано: 23 июня 2016 03:31 · Личное сообщение · #24 |

|

|

Создано: 23 июня 2016 07:11 · Поправил: Nightshade · Личное сообщение · #25 |

|

|

Создано: 29 июня 2016 01:58 · Личное сообщение · #26 The 'official' x64dbg fork for ScyllaHide is here https://github.com/x64dbg/ScyllaHide someone contributed a fix for Windows 10, but I don't work on that platform so I didn't test. Please send a pull request if you have a fix. Also thanks for the contributions to the Russian language!  | Сообщение посчитали полезным: mak, v00doo | Сообщение посчитали полезным: mak, v00doo |

|

|

Создано: 03 июля 2016 01:56 · Поправил: mak · Личное сообщение · #27 Немного не по теме, но о плагинах и о функциях Capstone, публичный пример на си Code:

Вопрос на засыпку, что такое - uint64_t address = 0x1000; // address of first instruction to be disassembled, что это за адрес?! В параметрах вызова - &code, &code_size, &address, если адрес это первая инструкция на дизасм, что такое указатель на &code ?! Тупняк у меня вообще ..  dosprog пишет: mak пишет: Вопрос на засыпку, что такое - uint64_t address = 0x1000 Видимо, это RVA для VA=.401000 И для чего это?! Мало ли где у меня буфер, причем здесь РВА?! Подобный код есть во всей линейке двигателей, зачем он я не могу понять .. из описания в хидере - Code:

Может это смещение относительно буфера?! Но в этом нет логики .. ----- RE In Progress [!] Coding Hazard [!] Stay Clear of this Cube  |

|

|

Создано: 03 июля 2016 01:59 · Поправил: dosprog · Личное сообщение · #28 mak пишет: Вопрос на засыпку, что такое - uint64_t address = 0x1000 Видимо, это RVA для VA=.401000 (Например. Это если ModuleBase=.400000, +1000h байтов (страница) для MZ+PE хидера). mak пишет:: И для чего это?! Мало ли где у меня буфер, причем здесь РВА?! Как это - при чём? - Для получения дизассемблированной строки нужен адрес дизассемблируемой инструкции? - вот это он и есть. Например: ..001000: 8AC0 mov al,al Адрес буфера с выкушенными байтами не при чём. В буфере при вызове два байта - 8A,C0. В дизассемблируемом коде это адрес VA=.401000 (например), значит, RVA = 1000, без учёта базы. mak пишет: Может это смещение относительно буфера?! Об том и речь. Относительное смещение - Relative Virtual Address, RVA. Только не относительно буфера, а относительно базы дизассемблируемого кода, которая может быть разной, но чаще всего это .400000. Пример патча двух байтов по этому самому адресу ..1000 -  96d1_03.07.2016_EXELAB.rU.tgz - note.rar 96d1_03.07.2016_EXELAB.rU.tgz - note.rarPsalmopoeus Pulcher пишет: Это особый костыль Выглядит как фича.  | Сообщение посчитали полезным: mak | Сообщение посчитали полезным: mak |

|

|

Создано: 03 июля 2016 08:33 · Поправил: Psalmopoeus Pulcher · Личное сообщение · #29 Это особый костыль, который прописывается в CsInsn.address, чтобы ты мог в своем дизассемблере сделать print(" 0x%x:\t%s\t%s" %(insn.address, insn.mnemonic, insn.op_str)). Грубо говоря ты указываешь imagebase как в ida в начале дизасма. Простой пример, разница в 0x1000: Code:

|

|

|

Создано: 03 июля 2016 23:42 · Поправил: mak · Личное сообщение · #30 dosprog пишет: mak пишет:: И для чего это?! Мало ли где у меня буфер, причем здесь РВА?! Как это - при чём? - Для получения дизассемблированной строки нужен адрес дизассемблируемой инструкции? - вот это он и есть. Например: ..001000: 8AC0 mov al,al Адрес буфера с выкушенными байтами не при чём. В буфере при вызове два байта - 8A,C0. В дизассемблируемом коде это адрес VA=.401000 (например), значит, RVA = 1000, без учёта базы. Спасибо за разъяснение, обычно я сам расчитываю где мой адрес для дизасма, мне остается только скормить адрес. Адрес дизассемблируемой инструкции в примере я получаю простой ссылкой, зачем мне учитывать РВА?! Как это не причём? Код в других примерах, это указатель на дизассемблированние кода, для примера. Учитывая что пример внутренний, я должен подавать только этот адрес и никаких дополнительных RVA = 1000, коррекцию для других внешних файлов я и сам могу сделать. Вот пример из кода - Code:

а вот что будет если будет еще и 1000 добавлена, пустота .. Code:

Из второго примера разница конечно понятна. Проблема появилась в том, что видимо я сделал ошибку в другом месте и код для теста в любом варианте не дизасмится. Я вырезал этот участок в отедельный тестовый файл и начал его насиловать всеми возможными способами. В итоге я заметил странную вещь, в &insn должен быть поинтер после выполнения cs_disasm, если пройти по этому поинтеру .. то там всякий хлам, если сделать cs_malloc(handle), то будет такой же хлам, после того как cs_disasm отработает, этот хлам перемешается с данными от дизасма, последующий любой притнф идёт лесом ... Память битая, но почему так происходит, я не могу понять ... Использовал разные версии капстон, результаты такие же, даже инк файл менял и полностью убирал. Файл с мини исходником и бинарником - П.С. наверное никто собрать не сможет, но бинарник приложен. Наверное в Си таких проблем нет. ----- RE In Progress [!] Coding Hazard [!] Stay Clear of this Cube  |

|

|

Создано: 04 июля 2016 07:43 · Личное сообщение · #31 cs_disasm заполнит буфер, прибавь дворд к указателю. суммарный размер данных для всех дизасменных инструкций, видимо.  | Сообщение посчитали полезным: mak | Сообщение посчитали полезным: mak |

| << . 1 . 2 . 3 . 4 . 5 . 6 . 7 . 8 . 9 . 10 ... 22 . 23 . >> |

| eXeL@B —› Софт, инструменты —› x64dbg отладчик |

Для печати

Для печати