| Сейчас на форуме: -Sanchez- (+8 невидимых) |

| eXeL@B —› Основной форум —› Взлом .NET (part 2) |

| << . 1 . 2 . 3 . 4 . 5 . 6 . 7 . 8 . 9 . 10 ... 15 . 16 . >> |

| Посл.ответ | Сообщение |

|

|

Создано: 12 сентября 2017 12:06 · Личное сообщение · #1 Со времени создания топика много обсудили, во много м разобрались и много осталось за кадром. Решил подшить выкладываемый софт и линки  Инструменты: - бодрый декомпилятор и отладчик - DE-ObfuScatE / Edit IL(Live) / Add payloads / Edit attributes(public/privet) / Copy strong names signing on EXE/DLL - Очень навороченый декомпилер, побробности . Рег-данные: Code:

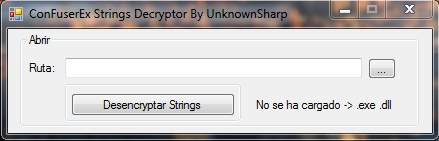

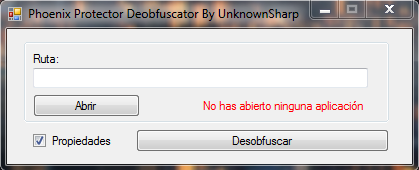

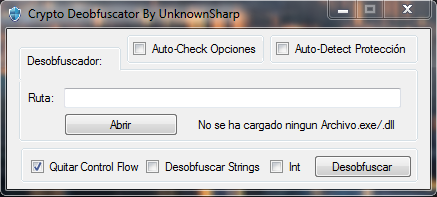

- платный декомпилятор .NET - думаю все знают - есть много полезных вещей - определение защиты - сигнатурный анализатор - Opensource дизассемблер и дебаггер - профайлер и дизассемблер - что то декриптит, но что не понятно(с) zeppe1in - Assembler, Disassembler, Deobfuscator, IL editor and more... - Дампер .net'овских приложений. - трейсер от известного автора инструментов для .net - Opensource комбайн, на подобие SAE. Подробности - Неплохой трейсер для .Net приложений. Умеет делать трейсы не смешивая потоки как KDT. Умеет сравнивать трейсы двух запусков программы Рег-данные: Code:

- fix dumps after dumping them whit Dotnet Dumper or other similiar tools and will also fix nasty things: multiple assembly/module definitions, wrong extends, etc. - деобфускатор Документация: Статьи с хабры: - Субъективная теоретическая муть с хабры, выдаваемая за обзор обфускаторов(только для фанатов) - вот это уже годная статья, в которой рассматривается ручная обфускация в стихах и картинках - ну не знаю...прописные истины, но приятно, что все это есть на русском языке и нормально оформлено - один только заголовок чего стоит. По сути статья информативная Другое: Прошлый топик https://exelab.ru/f/action=vthread&forum=1&topic=16650&page=-1 - Last edit: 2012-02-17, Links fixed. Jupiter  | Сообщение посчитали полезным: prorab777, ViruSZ7 | Сообщение посчитали полезным: prorab777, ViruSZ7 |

|

|

Создано: 14 ноября 2017 03:17 · Личное сообщение · #2 |

|

|

Создано: 15 ноября 2017 05:38 · Поправил: TryAga1n · Личное сообщение · #3 |

|

|

Создано: 15 ноября 2017 07:01 · Личное сообщение · #4 |

|

|

Создано: 19 ноября 2017 10:40 · Личное сообщение · #5 |

|

|

Создано: 27 ноября 2017 09:49 · Поправил: dosprog · Личное сообщение · #6 |

|

|

Создано: 27 ноября 2017 09:52 · Личное сообщение · #7 |

|

|

Создано: 28 ноября 2017 21:22 · Поправил: zds · Личное сообщение · #8 подскажите советом пожалуйста... исследовал прогу. вроде бы разобрался с лицензированием, но есть проблема: если запускать прогу прод отладчиком для dotNet (Ilspector или dnSpy), то все работает как надо (все параметры из лицензии читаются, все функции разблокируются и все работает как надо). Но если запускать прогу без отладчика, то она уже не читает некоторые строки лицензии и часть функций не работает. Т.е. под отладчиком прога действует по другому алгоритму. Явного детекта отладчика (типа isDebuggerPreset или IsAttached) в коде я не нашел. если запустить прогу через OllyDbg (даже чистую без плагинов) или даже вручную поправить isDebuggePreset на 1, то она работает так же как без отладчика. Т.е. програ детектит только dotNet отладчик. Такое ощущение, что какие-то методы выполняются или не выполняются только под отладчиком или переменные\константы под отладчиком отличаются. Нашел что есть спец атрибуты методов\классов для отладчика, но среди них не нашел которые могли бы влиять на алгоритм\переменные. может есть какие-то идеи? уже неделю мучаюсь.....  |

|

|

Создано: 28 ноября 2017 23:22 · Личное сообщение · #9 |

|

|

Создано: 29 ноября 2017 00:26 · Личное сообщение · #10 |

|

|

Создано: 29 ноября 2017 10:23 · Личное сообщение · #11 |

|

|

Создано: 29 ноября 2017 11:34 · Поправил: dosprog · Личное сообщение · #12 |

|

|

Создано: 29 ноября 2017 11:38 · Личное сообщение · #13 |

|

|

Создано: 29 ноября 2017 12:06 · Личное сообщение · #14 я правильно понял, что атрибуты типа DebuggerStepThroughAttribute или DebuggerHiddenAttribute не влияют на выполнение кода? т.е. код выполняется в любом случае, просто дебаггер вместо захода в метод F11 выполняет F10 в первом случае или не реагирует на BP во втором sefkrd можно по подробнее если не сложно это предположение причины или руководство к действию? смотрел из Olly из GAC подгружается только несколько системных либ  |

|

|

Создано: 29 ноября 2017 14:11 · Личное сообщение · #15 |

|

|

Создано: 29 ноября 2017 14:29 · Личное сообщение · #16 |

|

|

Создано: 29 ноября 2017 16:18 · Личное сообщение · #17 |

|

|

Создано: 30 ноября 2017 01:46 · Личное сообщение · #18 |

|

|

Создано: 04 декабря 2017 17:52 · Личное сообщение · #19 ----- От многой мудрости много скорби, и умножающий знание умножает печаль  | Сообщение посчитали полезным: sendersu, Dart Raiden | Сообщение посчитали полезным: sendersu, Dart Raiden |

|

|

Создано: 06 декабря 2017 20:40 · Личное сообщение · #20 |

|

|

Создано: 06 декабря 2017 21:07 · Личное сообщение · #21 |

|

|

Создано: 06 декабря 2017 22:37 · Личное сообщение · #22 Вобщем, есть софтина из многих mixed-code сборок. И нужно мне в ней в managed части попатчить. Да так чтоб native не поломать. Насколько я помню dnSpy пересборку делает проекта. Может есть утиль которая умеет inplace replacement? Еще как вариант CLR похучить, но это явно не самый простой способ. Но пример будет кстати. Еще подошел бы метод с подменой тел методов на лету. Но по ссылке внешнее приложение профайлит таргет. А я все-таки предпочел бы обвязкой не заморачиваться. Попутно вопрос: подгрузка сборки не инициирует DLL_THREAD_ATTACH нотифай в нативных либах. Нет ли в CLR колбека, который выполнялся бы раньше всех сразу после подгрузки DLL и до выполнения <Module>.cctor и прочей инициализации? Предзагрузка через LoadLibrary не помогает потому что система не считает подгруженный образ сборкой и грузит ее по новой на другую базу. ----- старый пень  |

|

|

Создано: 07 декабря 2017 10:38 · Поправил: freudz · Личное сообщение · #23 |

|

|

Создано: 07 декабря 2017 11:37 · Личное сообщение · #24 freudz Agile.NET. прога использует senselock очень "не кисло". так, к размышлению ----- От многой мудрости много скорби, и умножающий знание умножает печаль  | Сообщение посчитали полезным: freudz | Сообщение посчитали полезным: freudz |

|

|

Создано: 07 декабря 2017 14:58 · Личное сообщение · #25 |

|

|

Создано: 07 декабря 2017 16:32 · Личное сообщение · #26 r_e пишет: Вобщем, есть софтина ........ а jit уже перехвачен в защите таргета? Добавлено спустя 2 минуты freudz пишет: Помогите распаковать Тебе как минимум сюда https://exelab.ru/f/action=vthread&forum=2&topic=24716 но чтото мне подсказывает что сюда https://exelab.ru/f/action=vthread&forum=1&topic=17633  |

|

|

Создано: 07 декабря 2017 18:19 · Личное сообщение · #27 Medsft Спасибо за направления, но нет =) Я тут за советами... de4dot валится (exception) у меня на методе MethodBodyParser.ParseMethodBody2: Code:

codeOffset = 44 в моем случае. И вот ломаю голову о назначении захардкоженных чисел. Кто-нить может разъяснить? Спасибо. Добавлено спустя 8 минут freudz пишет: есть таргет, вроде определяется как Agile.NET обфускатор (de4dot не справляется). Однако, при отладке возникают мессаджбоксы Oreans/Themida. Теперь понятно... Ядро рантайма Agile.NET закрыто Themida/Winlicense(2.X)[-]  |

|

|

Создано: 07 декабря 2017 19:54 · Личное сообщение · #28 |

|

|

Создано: 07 декабря 2017 20:15 · Личное сообщение · #29 |

|

|

Создано: 08 декабря 2017 09:47 · Личное сообщение · #30 |

|

|

Создано: 08 декабря 2017 10:23 · Личное сообщение · #31 |

| << . 1 . 2 . 3 . 4 . 5 . 6 . 7 . 8 . 9 . 10 ... 15 . 16 . >> |

| eXeL@B —› Основной форум —› Взлом .NET (part 2) |

Для печати

Для печати